Apple, Inc., C-Net

Meskipun macOS memiliki reputasi untuk berfungsi sebagai lingkungan Unix yang aman, tampaknya pengembang pihak ketiga secara teoritis dapat menggunakan API penandatanganan kode Apple untuk mengelabui layanan keamanan sistem operasi. Alat-alat ini kemudian mungkin secara keliru percaya bahwa kode berbahaya yang disematkan telah ditandatangani oleh Apple dan oleh karena itu aman untuk dijalankan apa pun fungsinya.

Penandatanganan kode adalah cara terbaik untuk menyingkirkan kode yang tidak tepercaya sehingga satu-satunya proses yang berjalan pada sistem adalah yang aman untuk dijalankan. Baik macOS dan iOS menggunakan tanda tangan untuk mengesahkan biner Mach-O serta bundel aplikasi, tetapi tampaknya para ahli di awal minggu ini menemukan cara untuk merusak sistem ini.

Menurut peneliti infosec, sebagian besar produk keamanan menggunakan metode yang salah dalam memverifikasi tanda tangan kriptografi, yang membuat mereka melihat kode yang berpotensi tidak ditandatangani seperti yang ditandatangani oleh Apple.

Namun, tampaknya alat milik Apple telah menerapkan API dengan benar. Oleh karena itu, metode untuk mengeksploitasi kerentanan agak aneh dan bergantung setidaknya sebagian pada cara kerja biner lemak.

Misalnya, seorang peneliti keamanan menggabungkan program sah yang ditandatangani oleh Apple dan mencampurnya dengan biner yang dikompilasi i386 tetapi untuk komputer Macintosh seri x86_64.

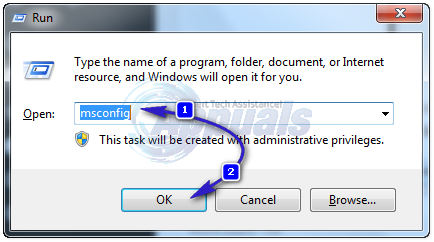

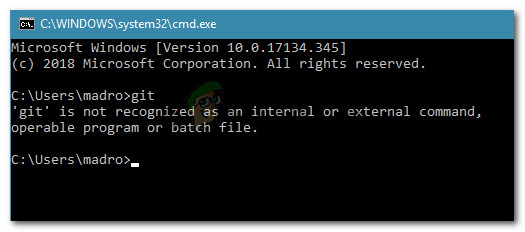

Oleh karena itu, penyerang harus mengambil biner yang sah dari instalasi macOS yang bersih dan kemudian menambahkan sesuatu ke dalamnya. Baris jenis CPU dalam biner baru kemudian harus disetel ke sesuatu yang aneh dan tidak valid agar terlihat seperti bukan asli chipset host karena ini akan menginstruksikan kernel untuk melewati kode yang sah dan mulai menjalankan sewenang-wenang proses yang ditambahkan kemudian di telepon.

Namun, para insinyur Apple sendiri tidak memandang kerentanan sebagai ancaman pada saat penulisan ini. Diperlukan rekayasa sosial atau serangan phishing untuk membuat pengguna mengizinkan pemasangan exploit. Namun demikian, sejumlah pengembang pihak ketiga telah mengeluarkan tambalan atau berencana untuk menerbitkannya.

Pengguna yang menggunakan alat keamanan yang terpengaruh disarankan untuk memperbarui segera setelah tambalan tersedia untuk mencegah masalah di masa mendatang, meskipun belum ada penggunaan yang diketahui dari eksploitasi ini yang muncul.

Tag Keamanan Apple macOS