Mata Uang Kripto BitCoin. Forbes

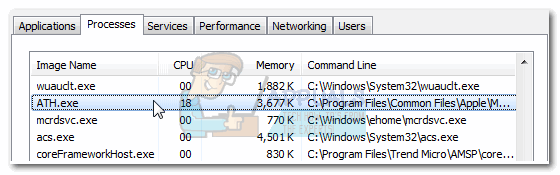

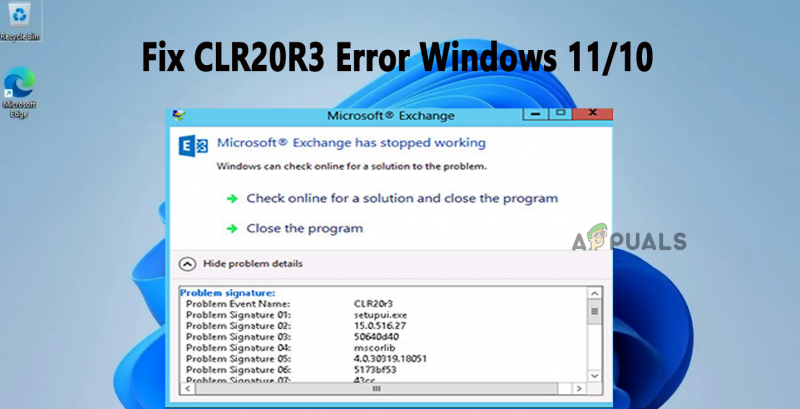

Serangkaian serangan tebusan berbahaya dilakukan pada sistem komputer pada tahun 2016. Jigsaw Ransomware pertama kali ditemukan pada 11thApril, 2016, dan ternyata memengaruhi sistem Windows. Ransomware juga menawarkan file onWebChat mengobrol dengan alamat klien agar orang-orang yang menggunakan ransomware dapat memandu pengguna dengan pembayaran bitcoin. Klien obrolan adalah layanan yang tersedia untuk umum yang dienkripsi dengan SSL / TLS dan jadi menunjukkan orang-orang di ujung lain obrolan adalah tugas yang sulit untuk diselesaikan. Tampaknya sekarang Jigsaw Ransomware telah kembali dan ada di sini setelah harga yang sama, bitcoin Anda, tetapi dengan taktik baru dan lebih baik untuk mendapatkannya.

BitcoinBlackmailer Ransomware dirancang pada tahun 2016 dan dikirim terutama melalui email yang menempel pada lampirannya untuk membahayakan data pengguna. Setelah lampiran diunduh, ransomware akan mengambil alih sistem host dan mengenkripsi semua file serta opsi master apa pun untuk mem-boot atau memulihkan sistem. Segera setelah serangan ini selesai, pop-up akan mengambil alih layar yang menampilkan tema Billy the Puppet in the Saw from Jigsaw (oleh karena itu mengganti nama virus menjadi Jigsaw Ransomware), dan layar akan menampilkan jam hitung mundur dengan tenggat waktu dan tugas. diberikan kepada pengguna. Jika tebusan tidak dibayarkan dalam satu jam pertama, satu file akan dihancurkan dari sistem; jika satu jam lagi berlalu, jumlah yang lebih besar akan dihancurkan. Pola ini akan meningkatkan jumlah file yang dipertaruhkan setiap jam hingga seluruh komputer akan dihapus dalam 72 jam. Selain itu, jika ada upaya yang dilakukan untuk mem-boot atau memulihkan komputer, ransomware akan menghapus 1000 file dan masih kembali aktif untuk memberikan inisiatif per jam untuk sisanya. Versi lebih lanjut dari malware ini juga mampu mendeteksi informasi pribadi yang pengguna tidak ingin dipublikasikan dan mengancam akan melakukannya jika tebusan tidak dibayarkan. Foto telanjang atau tidak pantas, video pribadi, dan banyak lagi dipertaruhkan karena korban berisiko ditipu secara online. Hanya tebusan yang dapat mencegah hal ini terjadi dan hanya tebusan yang dapat mendekripsi dan mengembalikan file yang tersisa di sistem.

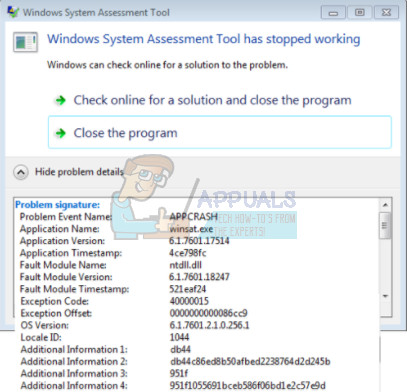

Tangkapan layar dari Jigsaw Ransomware Popup. Hapus Virus Malware

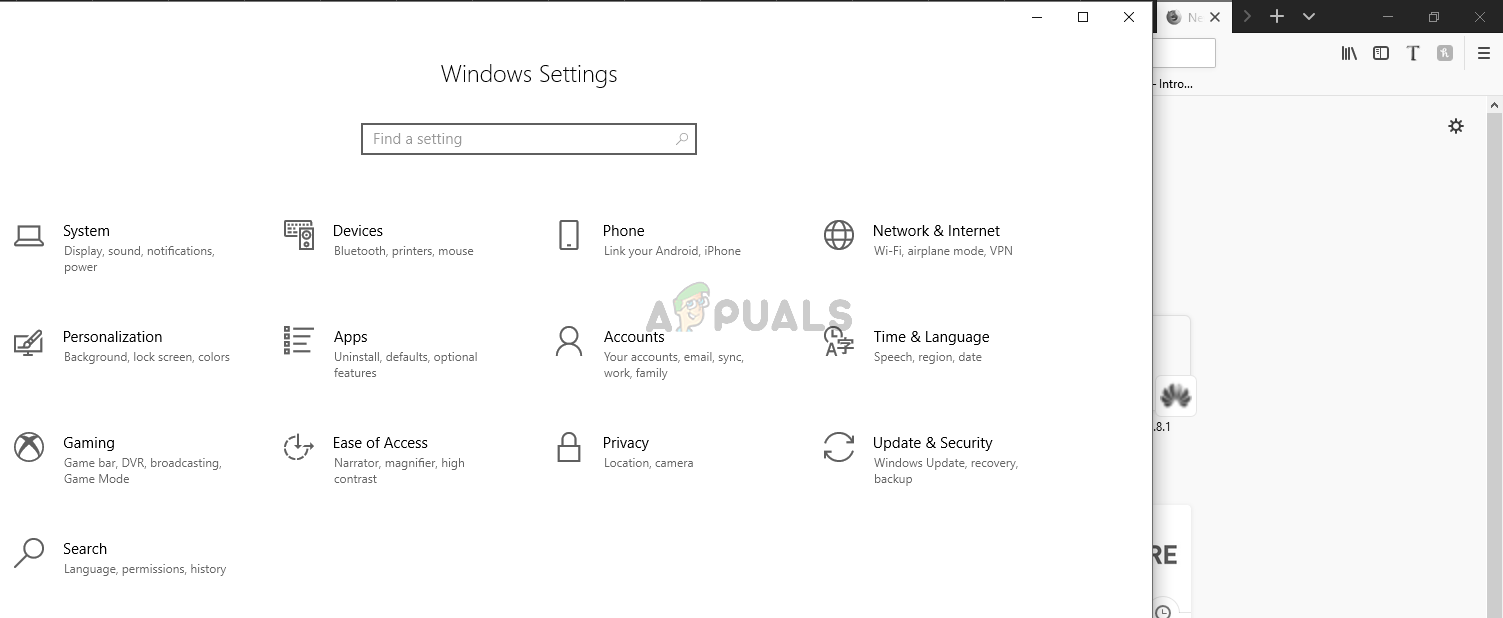

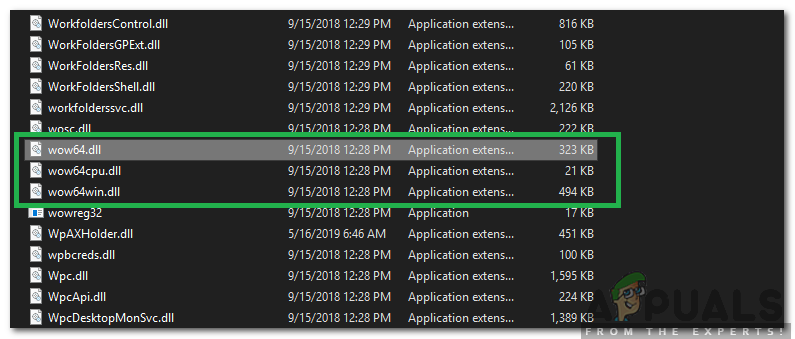

Menurut a laporan keamanan diterbitkan oleh Norton Symantec, ransomware ditemukan untuk membuat folder '% AppData% System32Work dr' dan kemudian membuat file '% AppData% Frfx firefox.exe', '% AppData% Drpbx drpbx.exe' , “% AppData% System32Work EncryptedFileList.txt”, dan “% AppData% System32Work Address.txt”. Untuk memastikan bahwa ransomware akan dilanjutkan setiap kali komputer dihidupkan ulang kecuali protokol diakhiri pada ujung ransomware itu sendiri, entri registri ini dibuat: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run “firefox.exe” = “% AppData% Frfx firefox.exe ”. Ransomware ditemukan mengenkripsi 122 ekstensi file yang berbeda dan menambahkan '.fun' di ujungnya. Tidak ada cara lain untuk menghapus ransomware terkenal ini dan beberapa panduan mitigasi yang diposting online oleh perusahaan antivirus dan keamanan menyarankan agar pengguna meningkatkan definisi dan praktik keamanan mereka jauh sebelum mengambil risiko kemungkinan infeksi.

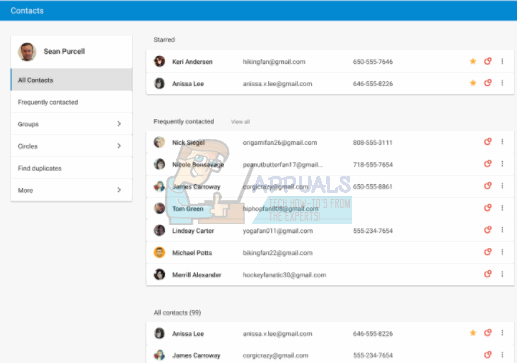

Ransomware Jigsaw yang telah digunakan kembali yang telah muncul jauh lebih tidak dapat dideteksi dan bekerja di belakang layar untuk mengarahkan transfer bitcoin pengguna ke alamat dompet peretas dengan membuat buku alamat yang mirip yang mengarahkan pengguna untuk percaya bahwa dia mentransfer bitcoin ke / nya pengguna yang dituju. 8,4 bitcoin, yang setara dengan USD $ 61.000, telah dicuri melalui ransomware ini sebagai Fortinet laporan, tetapi terlepas dari keberhasilan para peretas ini, tampaknya kode yang digunakan kali ini diambil dari basis data sumber terbuka dan jauh lebih sedikit dipoles daripada ransomware asli tahun 2016. Hal ini membuat para peneliti percaya bahwa kedua serangan itu tidak terkait dan yang terakhir adalah kejahatan peniru berdasarkan prinsip dasar yang sama dari pencurian cryptocurrency.