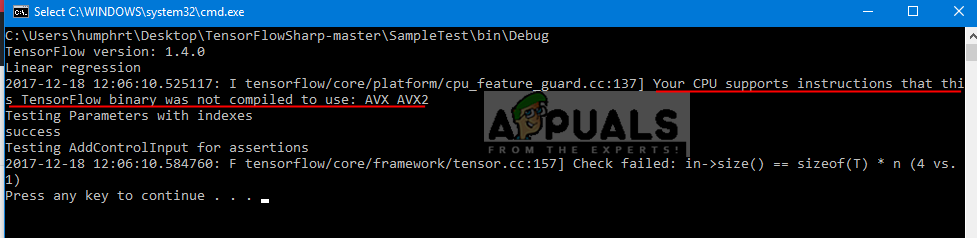

Pesan Tebusan Dibuat oleh Xbash di Database MySQL

Malware baru yang dikenal sebagai ' Xbash 'Telah ditemukan oleh peneliti Unit 42, sebuah posting blog di Palo Alto Networks telah melaporkan . Malware ini unik dalam kekuatan penargetannya dan memengaruhi server Microsoft Windows dan Linux secara bersamaan. Para peneliti di Unit 42 telah mengaitkan malware ini dengan Iron Group yang merupakan kelompok aktor ancaman yang sebelumnya dikenal karena serangan ransomware.

Menurut postingan blog tersebut, Xbash memiliki kemampuan coinmining, self-propagating dan ransonware. Ia juga memiliki beberapa kemampuan yang ketika diimplementasikan, dapat memungkinkan malware menyebar cukup cepat dalam jaringan organisasi, dengan cara yang mirip seperti WannaCry atau Petya / NotPetya.

Karakteristik Xbash

Mengomentari karakteristik malware baru ini, peneliti Unit 42 menulis, “Baru-baru ini Unit 42 menggunakan Palo Alto Networks WildFire untuk mengidentifikasi keluarga malware baru yang menargetkan server Linux. Setelah penyelidikan lebih lanjut, kami menyadari bahwa ini adalah kombinasi botnet dan ransomware yang dikembangkan oleh grup kejahatan dunia maya Iron (alias Rocke) tahun ini. Kami menamai malware baru ini 'Xbash', berdasarkan nama modul utama asli kode berbahaya itu. '

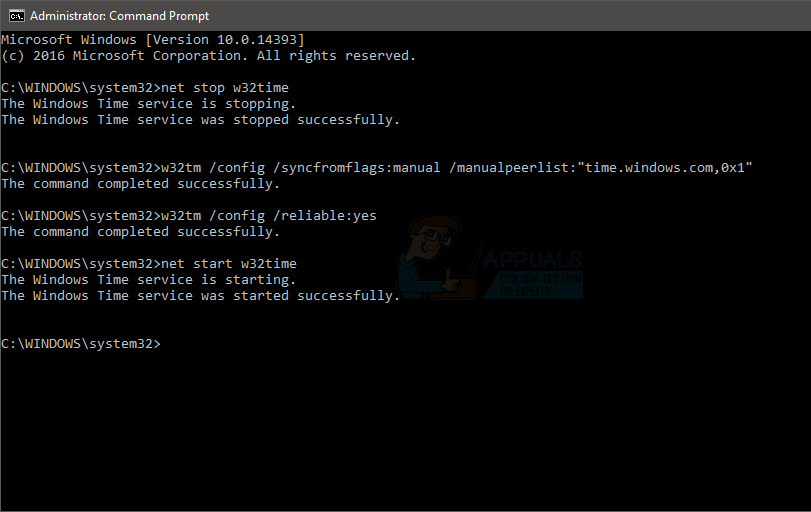

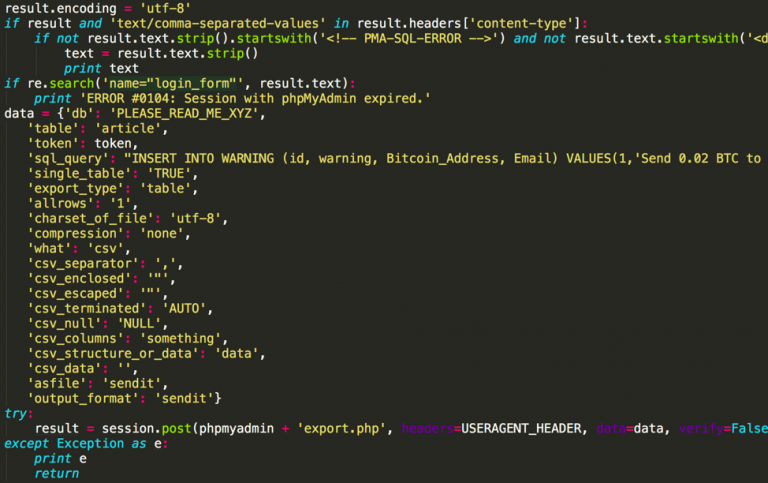

Iron Group sebelumnya bertujuan untuk mengembangkan dan menyebarkan pembajakan transaksi cryptocurrency atau penambang Trojans yang sebagian besar ditujukan untuk menargetkan Microsoft Windows. Namun, Xbash ditujukan untuk menemukan semua layanan yang tidak dilindungi, menghapus database MySQL, PostgreSQL dan MongoDB pengguna, dan tebusan untuk Bitcoin. Tiga kerentanan yang diketahui digunakan oleh Xbash untuk menginfeksi Sistem Windows adalah Hadoop, Redis dan ActiveMQ.

Xbash terutama menyebar dengan menargetkan kerentanan yang belum ditambal dan kata sandi yang lemah. ini merusak data , menyiratkan bahwa ia menghancurkan database berbasis Linux sebagai kemampuan ransomware-nya. Tidak ada fungsi yang juga ada dalam Xbash yang akan memulihkan data yang hancur setelah tebusan dibayarkan.

Berlawanan dengan botnet Linux terkenal sebelumnya seperti Gafgyt dan Mirai, Xbash adalah botnet Linux tingkat berikutnya yang memperluas targetnya ke situs web publik karena menargetkan domain dan alamat IP.

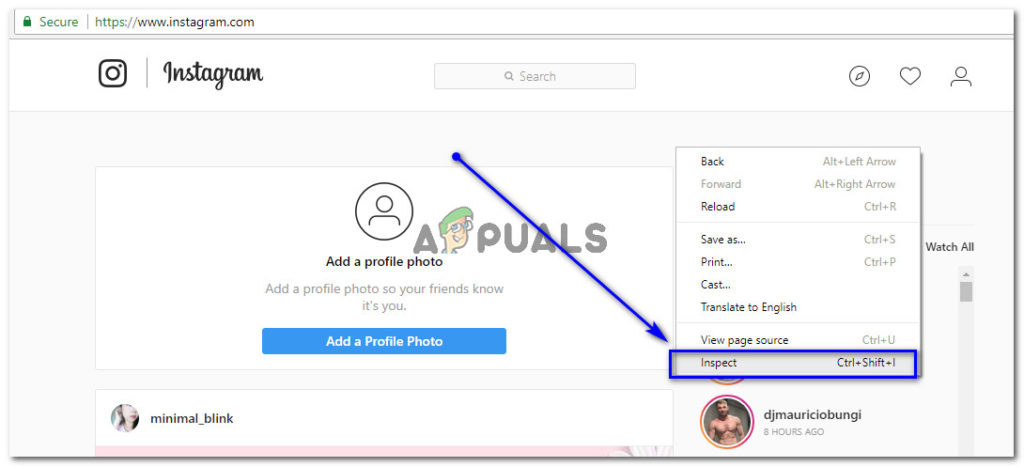

Xbash membuat daftar alamat IP di subnet korban dan melakukan pemindaian port (Palo Alto Networks)

Ada beberapa hal spesifik lainnya tentang kemampuan malware:

- Itu memiliki kemampuan botnet, penambangan koin, ransomware dan self-propagation.

- Ini menargetkan sistem berbasis Linux untuk kemampuan ransomware dan botnetnya.

- Ini menargetkan sistem berbasis Microsoft Windows untuk kemampuan penambangan koin dan penyebarannya sendiri.

- Komponen ransomware menargetkan dan menghapus database berbasis Linux.

- Sampai saat ini, kami telah mengamati 48 transaksi masuk ke dompet ini dengan total pendapatan sekitar 0,964 bitcoin yang berarti 48 korban telah membayar total sekitar US $ 6.000 (pada saat penulisan ini).

- Namun, tidak ada bukti bahwa tebusan yang dibayarkan tersebut telah memulihkan pemulihan para korban.

- Faktanya, kami tidak dapat menemukan bukti tentang fungsi apa pun yang memungkinkan pemulihan melalui pembayaran tebusan.

- Analisis kami menunjukkan bahwa ini kemungkinan merupakan karya Iron Group, sebuah grup yang secara publik ditautkan ke kampanye ransomware lain termasuk yang menggunakan Sistem Kontrol Jarak Jauh (RCS), yang kode sumbernya diyakini dicuri dari ' HackingTeam ”Pada 2015.

Perlindungan terhadap Xbash

Organisasi dapat menggunakan beberapa teknik dan tip yang diberikan oleh peneliti Unit 42 untuk melindungi diri mereka dari kemungkinan serangan Xbash:

- Menggunakan sandi non-default yang kuat

- Tetap up-to-date tentang pembaruan keamanan

- Menerapkan keamanan titik akhir pada sistem Microsoft Windows dan Linux

- Mencegah akses ke host yang tidak dikenal di internet (untuk mencegah akses ke server perintah dan kontrol)

- Menerapkan dan memelihara proses dan prosedur pencadangan dan pemulihan yang ketat dan efektif.

![[FIX] Kode Kesalahan Nintendo Switch 9001-0026](https://jf-balio.pt/img/how-tos/79/nintendo-switch-error-code-9001-0026.png)